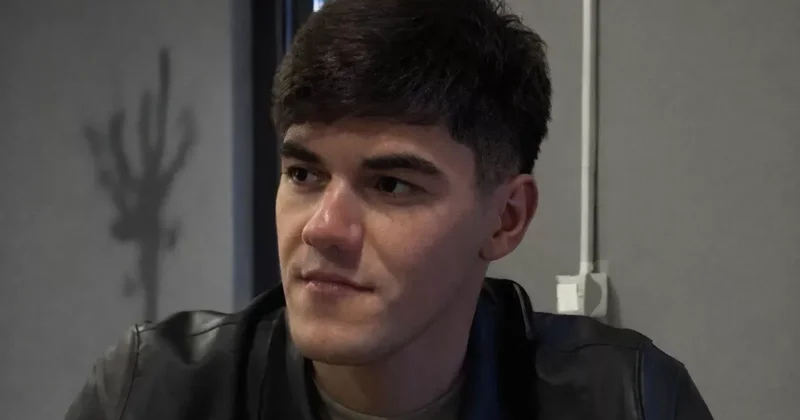

Беспрецедентная операция спецслужб Израиля против Ирана комментирует наш эксперт Сергей Мигдаль

Как сообщает Icma.az со ссылкой на сайт Haqqin.

Во время 12-дневного военного конфликта с Ираном Израиль осуществил беспрецедентную кибероперацию, направленную на подрыв финансовой инфраструктуры Исламской Республики.

По информации, опубликованной в газете The Wall Street Journal, раньше спонсируемые Израилем кибервзломы, как правило, ориентировались на кражу данных, вымогательство или срыв военных операций. Но в рамках операции «Народ как лев» было предпринято действие принципиально иного масштаба — кибератака с целью разрушения цифровых активов и банковских данных, направленная на подрыв устойчивости иранского режима.

Атака с использованием вируса Stuxnet стала первым в истории примером цифрового оружия, наносящего физический ущерб

Согласно имеющимся данным, израильская хакерская группа Sparrow the Predator, аффилированная предположительно с разведкой, осуществила целенаправленную атаку на параллельную финансовую систему, управляемую Корпусом стражей исламской революции, которая функционировала на основе стейблкойнов и была подкреплена внецифровыми финансовыми ресурсами для повседневной деятельности КСИР. Израильским хакерам удалось вывести с криптовалютных кошельков порядка 90 миллионов долларов и перевести их на невозвратные адреса, после чего кошельки были полностью уничтожены. Последствия атаки привели к падению Тегеранской фондовой биржи и курсу иранского риала, снизившегося на 12 процентов.

Первым объектом кибератаки стал банк «Сепах» — старейшее и крупнейшее государственное финансовое учреждение Ирана, выполняющее ключевые функции в системе обеспечения финансирования вооружённых сил Исламской Республики, включая выплату зарплат, пенсий, а также финансирование программ, направленных на обход международных санкций, в частности, производства ракет. Группа Sparrow the Predator удалила финансовые данные банка и осуществила его блокировку.

В результате атаки из строя вышли банкоматы по всей стране, включая не входившие в непосредственную систему банка «Сепах». Онлайн-банкинг, личные финансовые сервисы, а также выплаты военным и силовым структурам, за которые отвечал банк, были приостановлены.

В результате израильской атаки из строя вышли банкоматы по всей стране, включая не входившие в непосредственную систему банка «Сепах»

Сообщается, что в условиях нарастающей паники иранцы массово устремились в банковские учреждения, чтобы снять наличные средства. Крупнейший в Иране коммерческий Bank Melli, несмотря на то что не подвергся прямой кибератаке, был не в состоянии удовлетворить возросший спрос клиентов. А Центробанк, стремясь стабилизировать ситуацию, начал экстренную эмиссию наличных и вливание резервов в банковскую систему.

По мнению аналитиков, основной целью кибератак было стремление израильских хакеров подорвать легитимность иранского руководства в глазах его силового аппарата, лишить людей доступа к финансовым ресурсам и ослабить внутреннюю поддержку режима.

Эксперты The Wall Street Journal полагают, что в текущих условиях финансовая система Исламской Республики способна функционировать лишь в той мере, в какой это допускает израильская сторона. Они указывают, что операция Sparrow the Predator изменила баланс в международной дипломатии в отношении Ирана, предоставив администрации президента Трампа инструменты давления. В частности, иранское руководство было поставлено перед дилеммой: отказаться от развития ядерной программы либо столкнуться с масштабным экономическим крахом.

Для закрепления достигнутого результата эксперты считают необходимым сохранить режим санкций, позволяющий перенаправлять финансовые потоки Ирана в теневые и криптовалютные каналы, уязвимые для кибератак. Кроме того, США, по мнению Белого дома, должны перейти от политики «непрямой поддержки» к более активному участию в наступательных кибероперациях совместно с Израилем. Такой подход представляется как экономически эффективным, так и политически приемлемым, особенно в условиях отказа тактики от прямого военного противостояния.

Сергей Мигдаль комментирует для haqqin.az

Сергей Мигдаль, известный израильский эксперт по контрразведке и борьбе с терроризмом, комментируя для haqqin.az операцию Sparrow the Predator, отметил, что аналогичные кибергруппы, такие,например, как Black Hat или Cyber Outfits, часто используются различными спецслужбами для достижения тактических или стратегических целей. По его словам, существует немало хакерских групп, действующих на добровольной основе и поддерживающих стороны различных международных конфликтов, включая Россию, Иран, Северную Корею, Украину и Израиль. Управление подобными структурами является предметом строгой секретности, и утечка информации об операции подобного масштаба, как в случае с публикацией WSJ, является исключением.

Мигдаль подчеркнул, что кибервойна между Ираном и Израилем началась задолго до последнего конфликта. Основной задачей киберподразделений на начальном этапе было получение разведывательной информации через проникновение в базы данных и системы связи. Это, по мнению эксперта, обеспечило успех операций «Моссада» и ЦАХАЛ на территории Ирана.

Следующим этапом стало нанесение киберударов, направленных на физическое разрушение инфраструктурных объектов. В частности, с помощью атак Израилю удалось вывести из строя системы управления на электростанциях, нефтеперегонных заводах и в национальных телекоммуникационных сетях. При этом, как отмечает эксперт, Иран также предпринимал попытки симметричных действий против Израиля, однако уровень киберзащиты в Израиле значительно выше, и нанести серьезный ущерб Иран не смог.

Мигдаль привел пример, когда недавно иранские официальные лица заявили об «угоне» якобы ядерного архива Израиля. По факту же, как выяснилось, была взломана переписка сотрудников Института Вейцмана с Комиссией по атомной энергии, содержащая исключительно общую и не секретную информацию.

Существует немало хакерских групп, действующих на добровольной основе и поддерживающих стороны различных международных конфликтов, включая Россию, Иран, Северную Корею, Украину и Израиль

Новизна операции Sparrow the Predator, по словам эксперта, заключается в том, что целью атаки стала не только система внутреннего финансирования КСИР, но и международные финансовые потоки, направленные на поддержание прокси-групп за пределами Ирана. Это нанесло значительный урон возможностям Тегерана финансировать внешнеполитические инициативы.

Вместе с тем, Мигдаль отметил, что Израиль не получил полный контроль над финансовой системой КСИР, а лишь временно парализовал ее функционирование.

«Режиму теперь предстоит фактически выстраивать всю структуру финансирования заново, включая разработку новых протоколов безопасности, открытие новых счетов, а также закупку нового оборудования, - отметил израильский эксперт. - Учитывая параллельное разрушение значительной части военной промышленности, особенно в ракетной сфере, восстановление может занять продолжительное время».

Тем не менее, по мнению Мигдаля, даже масштабные воздушные удары и кибератаки не способны полностью разрушить основы существующего режима. Однако в ближайшие месяцы значительная часть ресурсов и усилий властей будет направлена на восстановление подорванной инфраструктуры.

Комментируя наиболее успешные кибероперации Израиля, Мигдаль упомянул атаку с использованием вируса Stuxnet, который стал первым в истории примером цифрового оружия, наносящего физический ущерб. Вредоносное программное обеспечение было интегрировано в управляющие программы центрифуг по обогащению урана на объекте в Натанзе. Несмотря на изолированность объекта от интернета, вирус был внедрён ещё на стадии производства оборудования немецкой компанией Siemens. После подключения системы центрифуги вышли из строя, что привело к значительным разрушениям и человеческим жертвам. В итоге этот инцидент замедлил иранскую ядерную программу на несколько лет.

Другие новости на эту тему:

Другие новости на эту тему: Просмотров:124

Просмотров:124 Эта новость заархивирована с источника 26 Июля 2025 18:00

Эта новость заархивирована с источника 26 Июля 2025 18:00

Войти

Войти

Online Xəbərlər

Online Xəbərlər Новости

Новости Погода

Погода Магнитные бури

Магнитные бури Время намаза

Время намаза Калькулятор колорий

Калькулятор колорий Драгоценные металлы

Драгоценные металлы Конвертор валют

Конвертор валют Кредитный калькулятор

Кредитный калькулятор Курс криптовалют

Курс криптовалют Гороскоп

Гороскоп Вопрос - Ответ

Вопрос - Ответ Проверьте скорость интернета

Проверьте скорость интернета Радио Азербайджана

Радио Азербайджана Азербайджанское телевидение

Азербайджанское телевидение О нас

О нас

TDSMedia © 2026 Все права защищены

TDSMedia © 2026 Все права защищены

Самые читаемые

Самые читаемые